软件赛2026misc题解

steganography

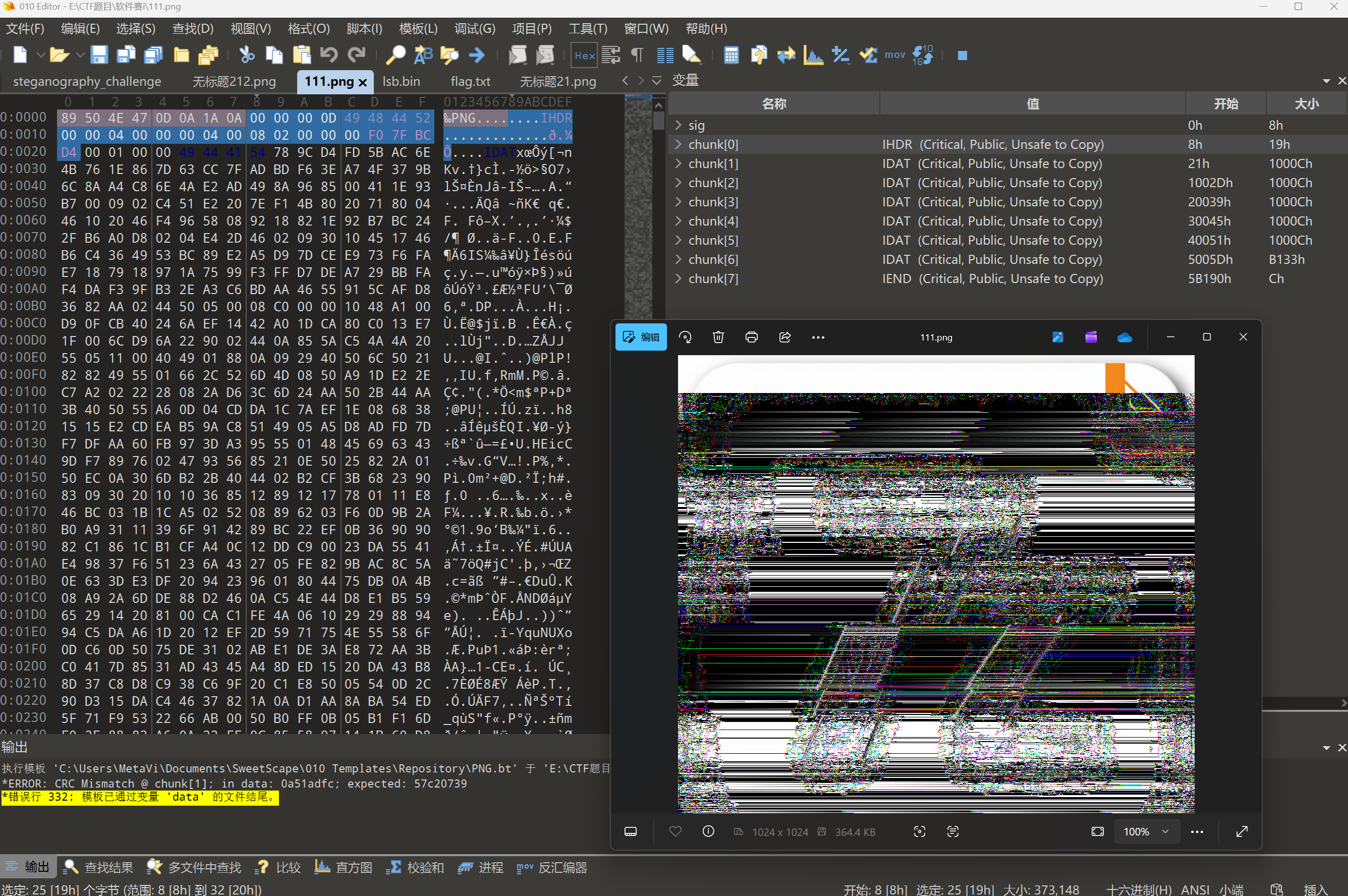

拿到steganography_challenge,010打开发现是一张损坏的png,我们手动修复一下

它是开头多了很多数据,删一下,然后每一个IDAT的前面有一点多余数据,删一下,然后末尾多了点。

全部修好之后长这个样子

我们拖入随波逐流会发现在lsb的rgb通道有zip

写个脚本提取出来bin文件

1 | from PIL import Image, ImageFile |

得到的bin文件用binwalk提取出来发现很多个压缩包,每一个都是四字节

我们crc4字节爆破一下

得到密钥:pass is c1!xxtLf%fXYPkaA

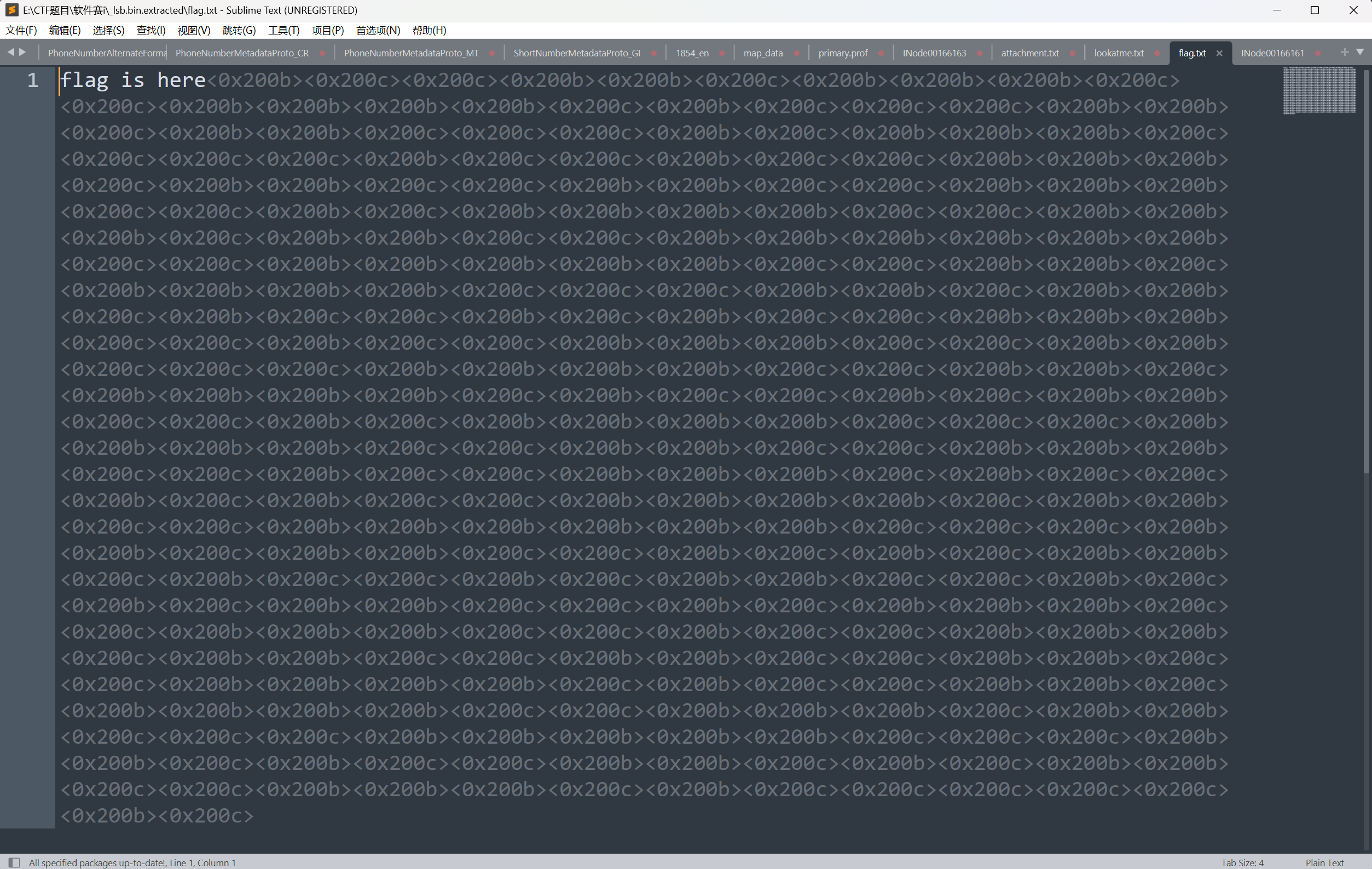

解密得到一个flag.txt,后面加了很多不可见字符

0x200b是0,0x200c是1,得到

1 | 011001000110000101110010011101000111101101100010011001100011010000110001001100000011000001100100001110010010110101100011011000110011100001100100001011010011010000111000011001100011011000101101011000010011000000111001001101010010110100110101001101000110001101100010011001100110000101100100001100010011100000111001011001010011000101111101 |

转ascii得到flag

traffic_hunt

前面一直在shiro反序列化,后面发现似乎根本用不上。

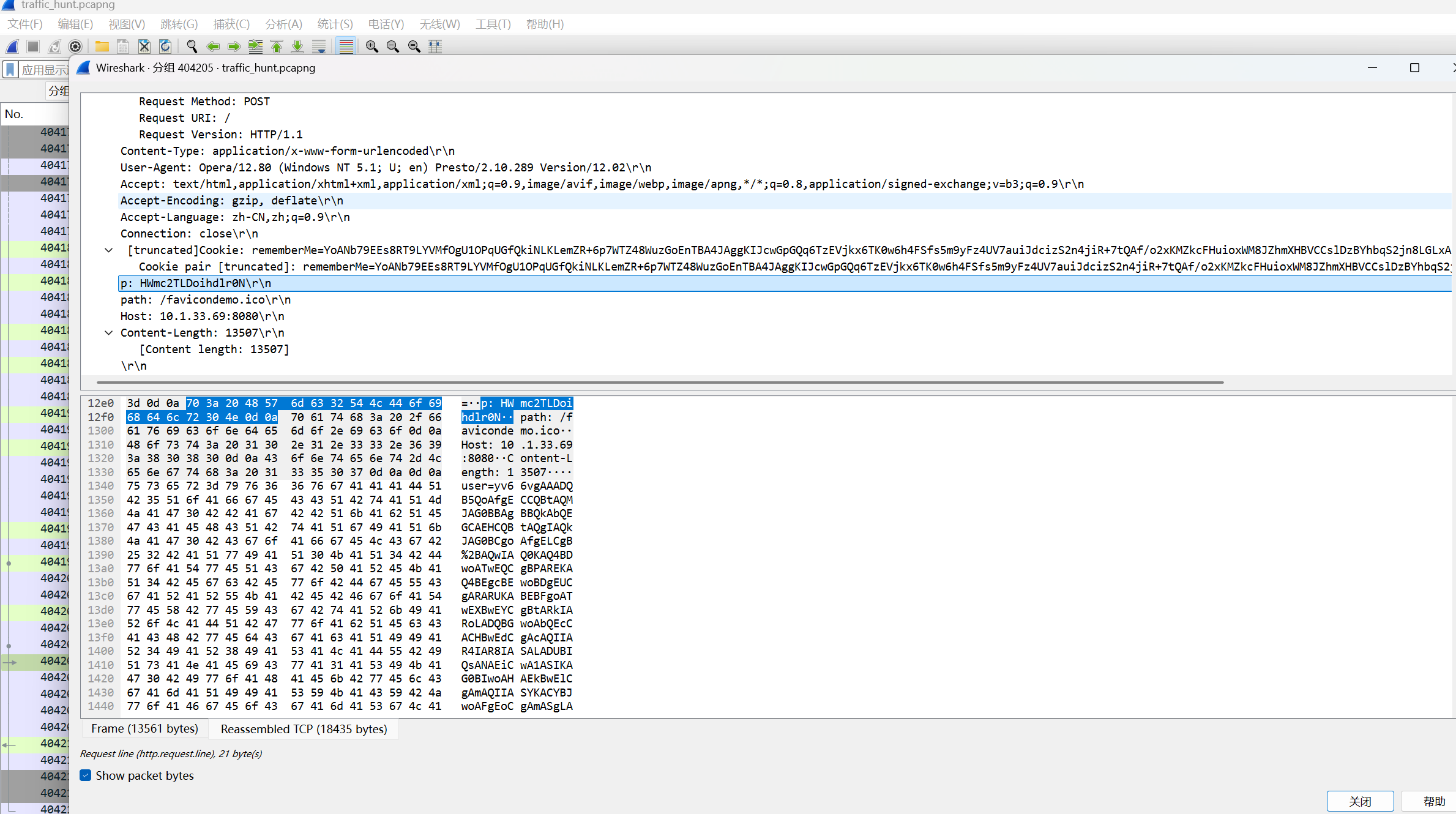

先看流量包,发现从404223包开始,传了favicondemo.ico,应该是木马了,我们再看传木马前他在干什么,即前几个包在干嘛

404205包看到p:HWmc2TLDoihdlr0N,也就是webshell的密码

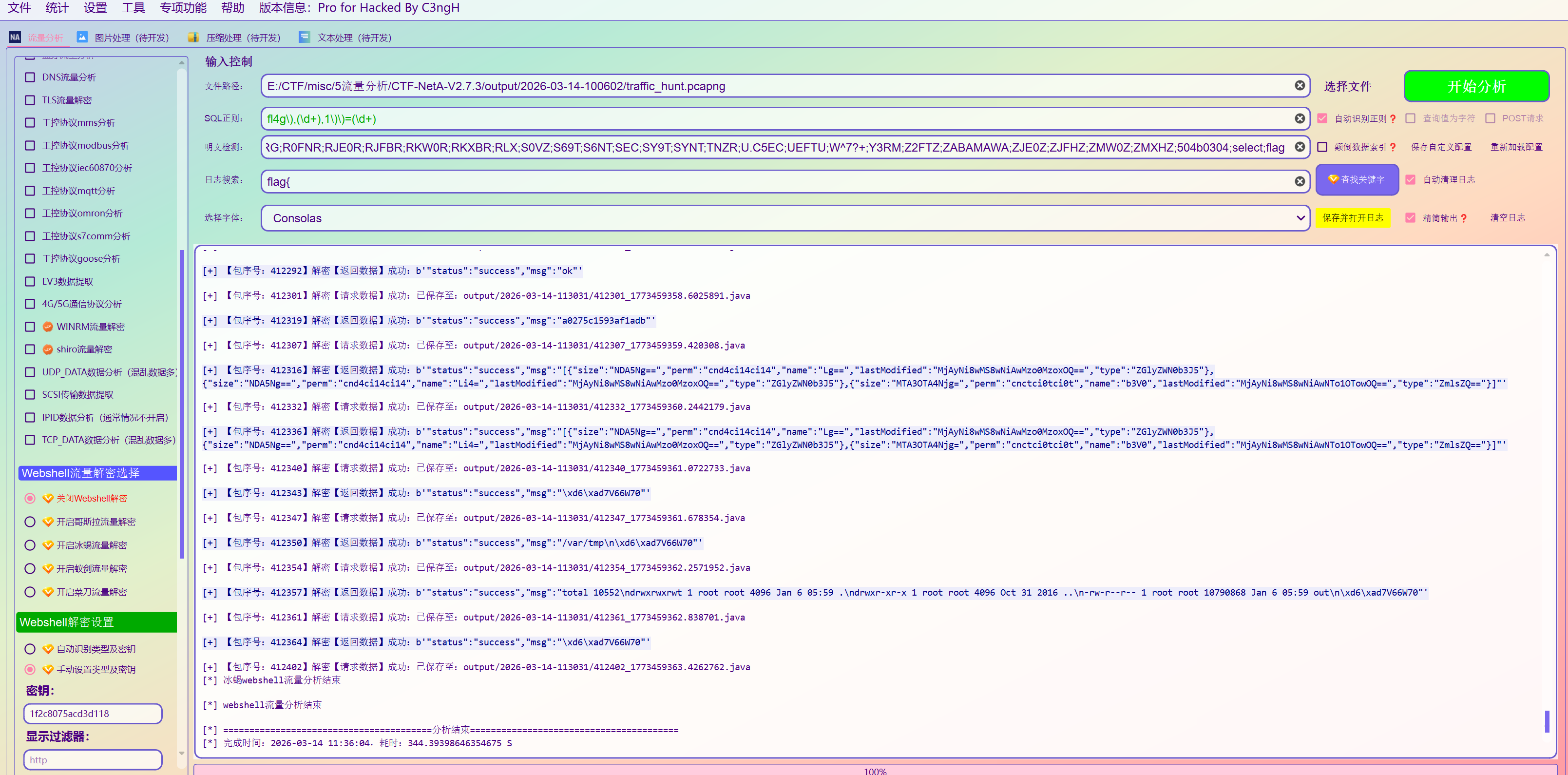

取其md5的前16位,1f2c8075acd3d118 ,拿这个去解密webshell流量,得到很多个java和class文件,

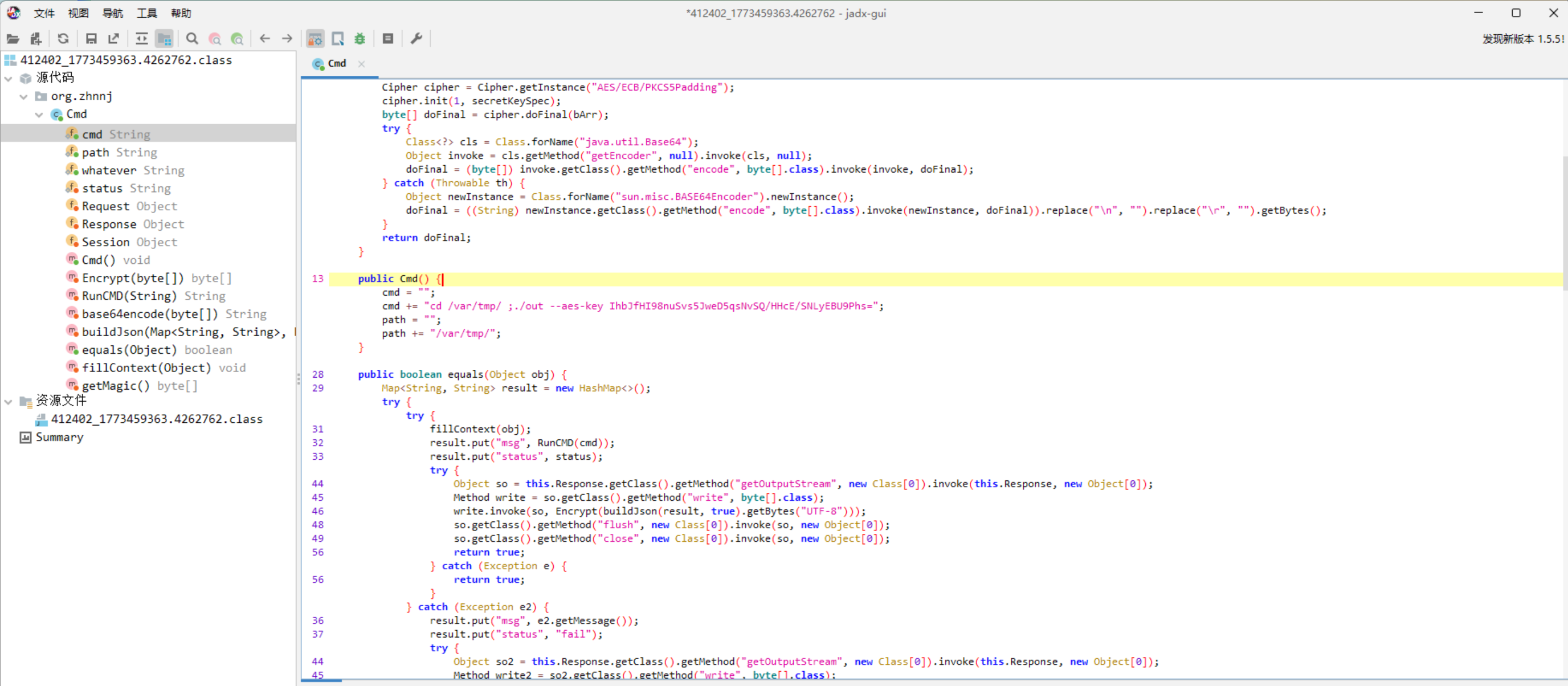

我们直接看最后一个

看到aes-key:IhbJfHI98nuSvs5JweD5qsNvSQ/HHcE/SNLyEBU9Phs=

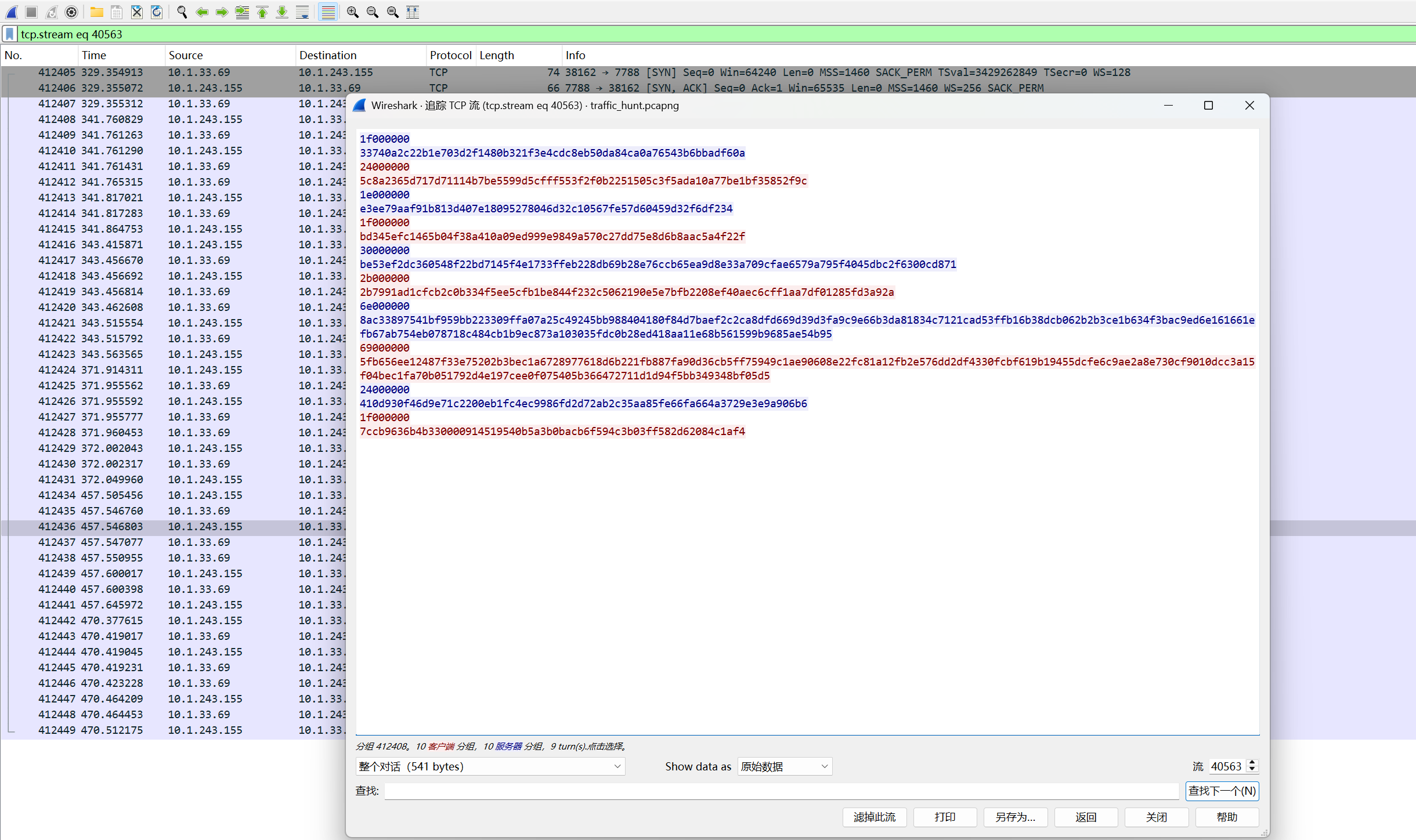

这个是用aes-gcm模式加密的,我们看下一条流量(也即是最后一条流量

看到很多加密过的数据:

编写aes-gcm解密的脚本:

1 | import base64 |

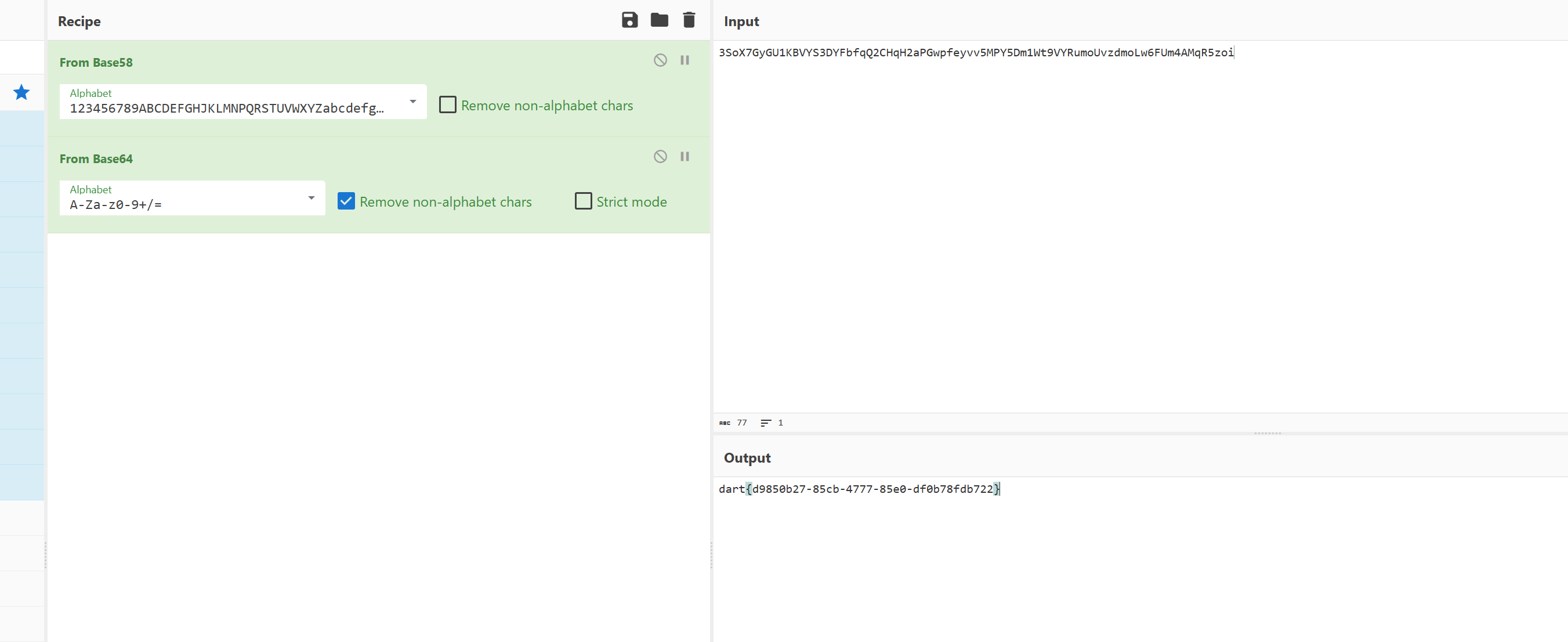

得到:’echo 3SoX7GyGU1KBVYS3DYFbfqQ2CHqH2aPGwpfeyvv5MPY5Dm1Wt9VYRumoUvzdmoLw6FUm4AMqR5zoi’

那这串字符两层base58解密得到flag

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 MetaVi!

评论